Meta ha tenido durante mucho tiempo un problema con la publicidad. Recientemente ha implementado medidas de seguridad que utilizan inteligencia artificial para filtrar anuncios que promueven estafas u otros contenidos ilegales, pero no siempre resultan eficaces.

Un complejo plan revela cómo una agencia china asociada con Meta logra publicar anuncios fraudulentos y explotar canales de Telegram para crear pornografía falsa y chantajear a usuarios

Meta ha tenido durante mucho tiempo un problema con la publicidad. Recientemente ha implementado medidas de seguridad que utilizan inteligencia artificial para filtrar anuncios que promueven estafas u otros contenidos ilegales, pero no siempre resultan eficaces.

Una investigación de Reuters del invierno pasado reveló que el 10%de los ingresos de Meta provenían precisamente de la venta de espacios para banners destinados a patrocinar estafas y extorsiones. Sin embargo, no es fácil rastrear la dinámica exacta mediante la cual los anunciantes logran publicar tantos anuncios desde cuentas diferentes.

Hemos intentado seguir el rastro de una de estas empresas, socia de Meta y con sede en China, y nos hemos encontrado envueltos en un entramado de revenge porn (pornografía venganza), phishing y aplicaciones para la creación de deepnudes.

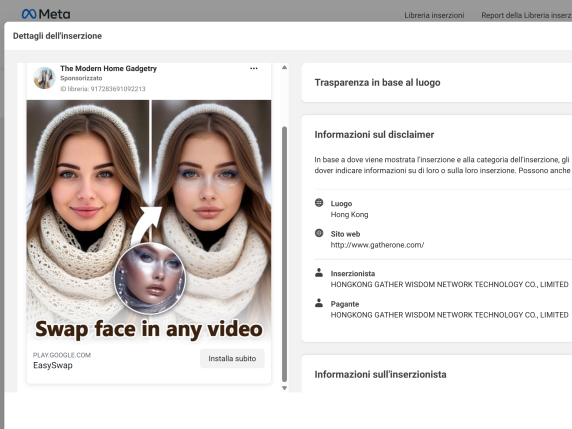

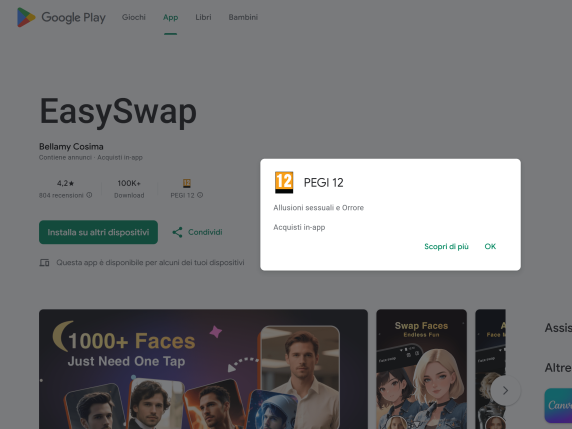

No es la primera vez (ni será la última) que nos topamos con un anuncio sospechoso que promociona una aplicación con la promesa de crear deepfakes y deepnudes. Al abrirla, la primera pantalla muestra contenido de tipo pornográfico. Posteriormente, un enlace nos dirige a descargar una aplicación desde la Play Store: se llama EasySwap y tiene una clasificación PEGI 12.

Esta etiqueta certifica que el contenido es sólo apto a partir de los 12 años, y la clasificación advierte de la posibilidad de encontrarse con alusiones sexuales y contenidos de terror. No vimos nada de terror, pero, en cambio, calificar los contenidos mostrados como simples «alusiones sexuales» es un verdadero eufemismo.

La primera pantalla de la aplicación, que no permite realizar capturas de pantalla, presenta varios GIFs pornográficos. El usuario puede decidir utilizarlos como base para los deepfakes, es decir, modificar la apariencia de las actrices con la de otras personas. Para lograrlo, el usuario debe subir las imágenes a su propio perfil. La aplicación permite incluso señalar si las personas retratadas son familiares, amigos o compañeros de clase.

La aplicación funciona mediante créditos o suscripciones que, en ambos casos, se pueden adquirir inicialmente a través de la Play Store. Las opciones son un pago de por vida o una suscripción mensual. También es posible ganar créditos viendo publicidad o compartiendo la aplicación con amigos.

Dentro de esta aplicación existen enlaces a una serie de grupos afiliados a EasySwap. Uno de ellos se encuentra en Telegram. En este canal, los usuarios comparten mayoritariamente fotos de mujeres que conocen personalmente y piden ayuda para generar contenido para adultos utilizando la apariencia de las víctimas.

Uno de los bots presentes en el canal de Telegram ofrece la posibilidad de acceder a otro tipo de contenidos, incluidos algunos de pornografía infantil. En realidad, el contenido no existe, pero al pulsar los botones, la aplicación redirige a un bot que utiliza una estratagema para lograr que el usuario entregue sus propios datos y, posteriormente, hacerle perder el acceso a su cuenta.

Una vez que se pulsa uno de los botones, se inician unas mini-apps publicadas en sitios de terceros cuya procedencia es difícil de rastrear. Su objetivo es sustraer el código de acceso de Telegram para poder realizar un take-over, es decir, tomar el control total de la cuenta. Y, como veremos en breve, esto no sucede solo con Telegram, sino también con Facebook.

Al consultar la biblioteca de anuncios de Meta relacionados con EasySwap, estos aparecen asociados a la sociedad HongKong Gather Wisdom Network Technology Co., Limited. La compañía fue fundada en 2015 y registrada en 2016 en Hong Kong y se dedica, según sus propias declaraciones, al marketing digital y al performance marketing. Más precisamente, su fecha de creación se remonta al 7 de enero de 2016 y como domicilio legal figura: Room A, 29/F, United Centre, 95 Queensway, Admiralty, Hong Kong.

La sociedad utiliza como alias el nombre GatherOne. En diversos documentos se le acredita como Facebook first-tier agent, es decir, agente de primer nivel de Facebook. Según un documento financiero de una tercera agencia china que no tiene relación con esta historia, se informa que GatherOne habría sufrido condiciones de pago más rígidas por parte de Facebook, lo que resultó en una mayor presión financiera y retrasos en los cobros. El informe al que hemos logrado acceder no describe lo que podría parecer una simple agencia creativa, sino un nodo de intermediación adtech de gran relevancia.

En una publicación del blog en el nuevo sitio web de la compañía, se lee:

«Desde que GatherOne se convirtió oficialmente en distribuidor de primer nivel de Meta en 2019, ambas partes hanno desarrollado un modelo de cooperación integral —que abarca desde la integración tecnológica y el intercambio de recursos hasta la colaboración en servicios— y han sido testigos y partícipes conjuntos del auge y desarrollo de la oleada de marcas chinas que se están globalizando».

Y más aún:

«Desde que unieron fuerzas, GatherOne y Meta han sido testigos y promotores de la globalización de las marcas chinas. En el futuro, GatherOne continuará transformando la tecnología inteligente, la sinergia del ecosistema y la visión a largo plazo en un sistema de crecimiento confiable, comprometiéndose a convertirse en un socio de valor más profesional, sistemático y duradero para las marcas chinas en su camino de expansión global».

Reuters ya se había ocupado de la misma sociedad en diciembre de 2025. En aquel entonces, la agencia de noticias no se había topado con aplicaciones de deepnude, sino con estafas puras y duras, y ya entonces Reuters describía a GatherOne como «uno de los principales socios chinos de Meta» (one of Meta’s top Chinese partners).

No solo eso. Según la investigación del periódico, algunos de los perfiles utilizados para probar anuncios fraudulentos estaban vinculados a socios chinos más grandes, entre ellos precisamente GatherOne. La empresa no respondió a las solicitudes de comentarios de la agencia. En su sitio web oficial, la compañía afirma haber obtenido durante tres años consecutivos el reconocimiento de Google annual excellent partner / Google Premier Partner.

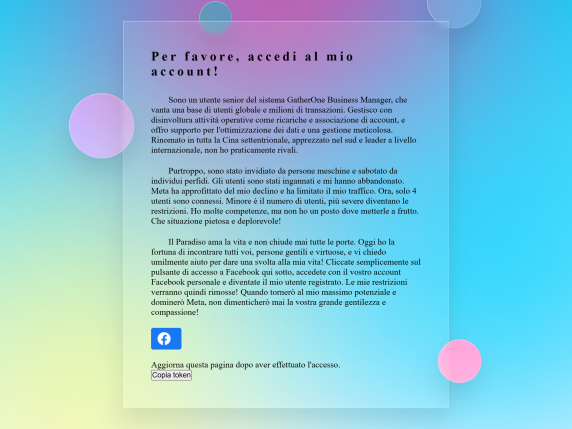

En GatherOne nos hemos topado con una página que solicita el acceso al perfil personal de Facebook. En este caso, el objetivo no es robar los perfiles, sino acceder a la posibilidad de publicar anuncios en nombre de quienes se dejen convencer.

El motivo es muy sencillo: publicar estafas o contenidos que podrían ser perjudiciales (como la publicidad de la aplicación mencionada en la introducción) podría provocar la desactivación del perfil oficial de la agencia. Sin embargo, contar con un ejército de perfiles comerciales a su merced garantiza la seguridad de su difusión.

Al inspeccionar el código HTML de la página, surge una dinámica tan interesante como inquietante. El mensaje está en chino, pero el objetivo es obtener el consentimiento de usuarios reales para permisos comerciales de alto impacto. En concreto, se solicitan (o mejor dicho, se extraen) los privilegios «public_profile, email, ads_management, ads_read, read_insights y business_management».

Tal como documenta Meta:

- ads_management: permite a una app leer y gestionar cuentas publicitarias a las que el usuario tiene acceso.

- ads_read: sirve para leer datos y métricas publicitarias.

- read_insights: permite leer datos de estadísticas (insights).

- business_management: es el permiso utilizado para gestionar activos y funciones del portafolio comercial a través de las API de Business Management.

No se trata de permisos para un «inicio de sesión estándar», sino para operar con publicidad y activos comerciales. La base es siempre la misma: un phishing avanzado con ingeniería social. Esto explica por qué la mayoría de los anuncios de aplicaciones fraudulentas o prohibidas para menores son promocionados por páginas que parecen estar totalmente fuera de cualquier esquema publicitario profesional, diseñadas supuestamente para uso personal o amateur.

Basta con mirar la imagen de abajo: Cornelius Guerrero, Gabriel Borges… no parecen nombres de una agencia socia de Meta. Y este no es un caso aislado; basta con hacer unas búsquedas sencillas: las bibliotecas de anuncios (ads library) de Meta son públicas y accesibles para cualquiera.

El esquema es tan retorcido como ingenioso, planificado por una plataforma que mantiene acuerdos económicos con las compañías estadounidenses porque a todos los actores involucrados les llega dinero. Lástima que quienes pagan las consecuencias sean las personas comunes.

Las mujeres, una vez más, ven violada su intimidad (también la digital) y se encuentran como protagonistas involuntarias de vídeos e imágenes donde sus cuerpos quedan a merced de hombres sin dignidad ni escrúpulos. Por otro lado, los propietarios legítimos de las cuentas utilizadas para perpetrar lo que son verdaderas violencias digitales, se ven en cambio robados de sus cuentas privadas.

A la espera de ver si se encontrará una forma de prohibir este tipo de prácticas en los espacios digitales que habitamos todos (menores incluidos), el Corriere della Sera ha denunciado todo lo que os hemos relatado ante la Policía italiana.

Tecnología – Píxel